Acesse o conteúdo completo – Compreendendo a Tradução de Endereços de Rede

Olá, futuro policial federal! Hoje vamos explorar um tema técnico fundamental que aparece constantemente em concursos da área de tecnologia: NAT (Network Address Translation).

O NAT é uma tecnologia essencial para o funcionamento da internet moderna e tem implicações importantes para investigações digitais, rastreamento de comunicações e análise forense de redes. Dominar este conceito é crucial tanto para a prova quanto para sua futura atuação na Polícia Federal.

Preparei este conteúdo de forma didática e prática, focando nos aspectos que mais aparecem em questões de concursos e nas aplicações reais na segurança pública.

Este artigo está estruturado da seguinte maneira:

- Conceito e Definição de NAT

- Motivação e Necessidade

- Tipos de NAT

- Funcionamento Técnico do NAT

- NAT Dinâmico vs NAT Estático

- PAT (Port Address Translation)

- Vantagens e Desvantagens

- NAT e IPv6

- Problemas e Limitações

- Aplicações na Investigação Digital

- Resumo

1. Conceito e Definição de NAT

NAT (Network Address Translation) é uma técnica de tradução de endereços de rede que permite modificar informações de endereçamento IP em cabeçalhos de pacotes enquanto eles transitam através de um dispositivo de roteamento, como roteadores ou firewalls.

O NAT funciona como um “tradutor” entre redes, permitindo que dispositivos com endereços IP privados se comuniquem com a internet usando um ou poucos endereços IP públicos. É uma solução que atua na camada de rede (camada 3) do modelo OSI, modificando os cabeçalhos dos pacotes IP em tempo real.

Definido originalmente na RFC 1631 e posteriormente refinado na RFC 3022, o NAT tornou-se uma tecnologia fundamental para conservação de endereços IPv4 e implementação de arquiteturas de rede seguras.

Para a Polícia Federal, compreender o NAT é essencial porque:

- Afeta o rastreamento de comunicações digitais

- Impacta a identificação de dispositivos específicos em investigações

- Influencia a coleta de evidências em crimes cibernéticos

- É relevante para compreender arquiteturas de rede em organizações investigadas

2. Motivação e Necessidade do NAT

O NAT surgiu como resposta a um problema crítico: a escassez de endereços IPv4 públicos. Com apenas 4,3 bilhões de endereços possíveis no IPv4, e a explosão de dispositivos conectados à internet, era necessária uma solução que permitisse múltiplos dispositivos compartilharem um único endereço público.

Principais motivações:

Conservação de Endereços IPv4: O NAT permite que centenas ou milhares de dispositivos em uma rede local compartilhem um único endereço IP público, maximizando o uso dos limitados endereços IPv4 disponíveis.

Segurança através de Obscuridade: Dispositivos internos ficam “ocultos” atrás do NAT, não sendo diretamente acessíveis da internet, proporcionando uma camada adicional de proteção.

Flexibilidade de Endereçamento Interno: Organizações podem usar endereços IP privados internamente (RFC 1918) sem se preocupar com conflitos globais de endereçamento.

Controle de Acesso: O NAT atua como um ponto de controle para comunicações entre redes internas e externas.

Redução de Custos: Empresas não precisam adquirir múltiplos endereços IP públicos para todos os seus dispositivos.

Esta necessidade tornou o NAT uma tecnologia ubíqua, presente em praticamente todos os roteadores domésticos e corporativos, influenciando fundamentalmente como investigações digitais devem ser conduzidas.

3. Tipos de NAT

Existem diferentes implementações de NAT, cada uma com características específicas:

NAT Estático:

- Mapeia um endereço IP privado específico para um endereço IP público específico

- Mapeamento um-para-um permanente

- Útil para servidores que precisam ser acessíveis externamente

- Facilita investigações pois a correlação é constante

NAT Dinâmico:

- Mapeia endereços IP privados para endereços IP públicos de um pool disponível

- Mapeamento um-para-um temporário

- Endereços são atribuídos sob demanda e liberados após uso

- Mais complexo para rastreamento investigativo

Overloading NAT (PAT – Port Address Translation):

- Mapeia múltiplos endereços IP privados para um único endereço IP público

- Usa números de porta para distinguir conexões diferentes

- Tipo mais comum em implementações domésticas e corporativas

- Apresenta maiores desafios para investigações forenses

Twice NAT (Double NAT):

- Aplica NAT duas vezes na mesma comunicação

- Comum em cenários com múltiplos roteadores NAT em série

- Pode complicar significativamente investigações de rede

4. Funcionamento Técnico do NAT

O NAT opera modificando informações nos cabeçalhos dos pacotes IP durante o processo de roteamento:

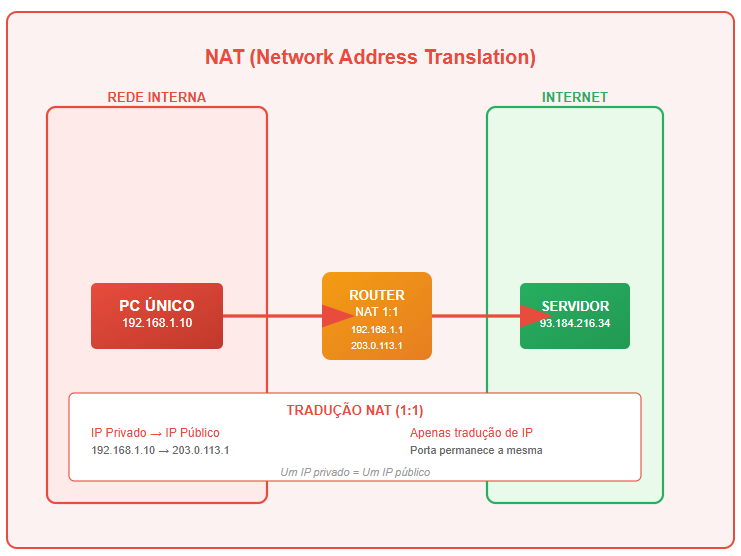

Processo de Tradução Outbound (Rede Interna → Internet):

- Pacote Original: Dispositivo interno (192.168.1.10) envia pacote para servidor externo (93.184.216.34)

- Tradução: Roteador NAT substitui endereço origem 192.168.1.10 pelo endereço público (203.0.113.1)

- Tabela NAT: Roteador registra a tradução em sua tabela interna

- Encaminhamento: Pacote modificado é enviado para a internet

Processo de Tradução Inbound (Internet → Rede Interna):

- Resposta Externa: Servidor (93.184.216.34) responde para endereço público (203.0.113.1)

- Consulta da Tabela: Roteador consulta tabela NAT para identificar destino interno

- Tradução Reversa: Endereço destino é alterado de 203.0.113.1 para 192.168.1.10

- Entrega Local: Pacote é entregue ao dispositivo interno correto

Informações na Tabela NAT:

- Endereço IP interno e porta

- Endereço IP externo e porta

- Protocolo (TCP/UDP)

- Timestamp da conexão

- Estado da conexão

5. NAT Dinâmico vs NAT Estático

A distinção entre NAT dinâmico e estático é fundamental para concursos e aplicações práticas:

Estático:

- Configuração: Mapeamento manual e permanente

- Relação: Um endereço interno sempre mapeia para o mesmo endereço externo

- Uso Típico: Servidores web, email, FTP que precisam ser acessíveis externamente

- Vantagem: Previsibilidade e facilidade de configuração de serviços

- Desvantagem: Consumo maior de endereços IP públicos

- Investigação: Facilita rastreamento pois a correlação é constante

Exemplo de configuração estática:

192.168.1.10 ↔ 200.150.10.10 (sempre)

192.168.1.20 ↔ 200.150.10.20 (sempre)

Dinâmico:

- Configuração: Pool de endereços IP públicos disponíveis

- Relação: Endereços são atribuídos conforme demanda

- Uso Típico: Clientes que fazem acesso à internet ocasionalmente

- Vantagem: Uso mais eficiente de endereços IP públicos

- Desvantagem: Complexidade maior e possível indisponibilidade de endereços

- Investigação: Requer análise temporal dos logs para correlacionar atividades

Exemplo de configuração dinâmica:

Pool: 200.150.10.10 - 200.150.10.20

192.168.1.100 → 200.150.10.15 (temporário)

192.168.1.200 → 200.150.10.18 (temporário)

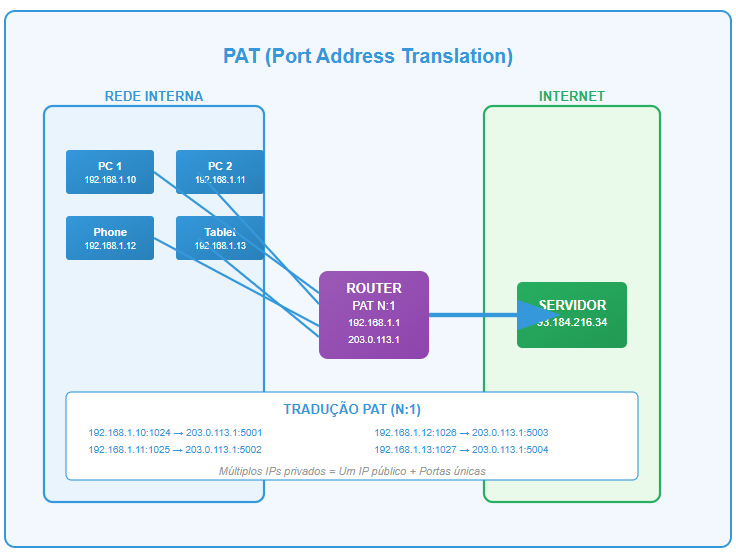

6. PAT (Port Address Translation)

O PAT, também conhecido como NAT Overload ou NAPT (Network Address Port Translation), é a implementação mais comum de NAT:

Princípio de Funcionamento:

- Multiplexação: Múltiplos dispositivos internos compartilham um único endereço IP público

- Diferenciação: Usa números de porta TCP/UDP para distinguir conexões

- Tradução Dupla: Modifica tanto endereços IP quanto números de porta

Processo Detalhado:

- Cliente Interno: 192.168.1.10:1024 → 93.184.216.34:80

- Tradução PAT: 203.0.113.1:5001 → 93.184.216.34:80

- Tabela PAT: Registra mapeamento (192.168.1.10:1024 ↔ 203.0.113.1:5001)

- Resposta: 93.184.216.34:80 → 203.0.113.1:5001

- Tradução Reversa: 93.184.216.34:80 → 192.168.1.10:1024

Vantagens do PAT:

- Máxima Conservação: Permite até 65.535 conexões simultâneas por endereço público

- Custo-Benefício: Elimina necessidade de múltiplos endereços IP públicos

- Flexibilidade: Suporta qualquer número de dispositivos internos

Desafios Investigativos:

- Correlação Complexa: Necessário timestamp preciso para identificar dispositivo específico

- Logs Detalhados: Requer logs completos com informações de porta

- Janela Temporal: Mapeamentos são temporários e podem ser reutilizados

7. Vantagens e Desvantagens do NAT

Vantagens:

Conservação de Endereços IPv4: Permite uso eficiente dos limitados endereços IPv4 disponíveis, essencial para sustentabilidade da internet.

Segurança Adicional: Dispositivos internos não são diretamente acessíveis da internet, reduzindo superfície de ataque.

Privacidade: Oculta topologia e estrutura da rede interna de observadores externos.

Flexibilidade de Renumeração: Mudanças de provedor não afetam endereçamento interno.

Controle de Acesso: Atua como ponto de controle para comunicações externas.

Desvantagens:

Quebra do Modelo End-to-End: Viola princípio fundamental da internet de conectividade direta entre endpoints.

Complexidade de Alguns Protocolos: Protocolos que embarcam endereços IP no payload (FTP, SIP) requerem ALG (Application Layer Gateway).

Problemas de Performance: Processamento adicional pode impactar latência e throughput.

Limitações de Aplicações P2P: Dificulta funcionamento de aplicações peer-to-peer.

Complicações para Investigações: Dificulta rastreamento direto de dispositivos específicos.

Dependência de Estado: Falhas no dispositivo NAT podem interromper todas as comunicações.

8. NAT e IPv6

O IPv6 foi projetado para eliminar a necessidade de NAT através de seu vasto espaço de endereçamento:

IPv6 e a Filosofia Anti-NAT:

- Espaço de Endereços: 2^128 endereços (praticamente ilimitados)

- End-to-End Connectivity: Retorna ao modelo original da internet

- Eliminação de Tradução: Cada dispositivo pode ter endereço globalmente único

Realidade Atual:

- Adoção Gradual: IPv6 ainda em processo de adoção mundial

- Dual Stack: Muitas redes operam IPv4 e IPv6 simultaneamente

- NAT64: Tradução entre IPv6 e IPv4 durante período de transição

- Resistência Cultural: Algumas organizações mantêm NAT por questões de segurança percebida

NAT66 (IPv6-to-IPv6 NAT): Embora contrário à filosofia IPv6, existe por razões específicas:

- Renumeração: Facilita mudanças de provedores

- Políticas de Segurança: Organizações que preferem modelo NAT

- Multihoming: Cenários com múltiplos provedores

Implicações para Investigações:

- IPv6 Puro: Facilita rastreamento direto de dispositivos

- Ambientes Mistos: Requer análise de ambos os protocolos

- Períodos de Transição: Complexidade adicional durante migração

9. Problemas e Limitações do NAT

O NAT introduz diversas limitações técnicas que afetam aplicações e investigações:

Problemas Técnicos:

Aplicações P2P: BitTorrent, jogos online e videoconferência podem ter dificuldades para estabelecer conexões diretas entre peers atrás de NAT.

Protocolos com Endereços Embarcados: FTP, SIP, H.323 e outros protocolos que incluem endereços IP no payload requerem ALG para funcionar corretamente.

Fragmentação IP: Fragmentos de pacotes podem ser perdidos ou mal processados pelo NAT.

Múltiplos NATs: Cenários de “double NAT” causam problemas adicionais de conectividade.

Esgotamento de Portas: Em implementações PAT, pode ocorrer esgotamento de portas disponíveis.

Problemas de MTU: Descoberta de MTU (Path MTU Discovery) pode falhar através de NAT.

Limitações Investigativas:

Rastreamento Temporal: Necessidade de correlacionar timestamps precisos para identificar dispositivos específicos.

Logs Limitados: Nem todos os dispositivos NAT mantêm logs detalhados suficientes.

Reutilização de Portas: Mapeamentos podem ser rapidamente reutilizados, complicando investigações.

Shared IP Challenges: Múltiplos usuários compartilhando mesmo IP público dificulta identificação individual.

10. Aplicações na Investigação Digital

O NAT tem implicações significativas para investigações da Polícia Federal:

Desafios para Rastreamento:

Identificação de Dispositivos: Um único endereço IP público pode representar centenas de dispositivos internos, requerendo análise detalhada de logs para identificação específica.

Correlação Temporal: Investigadores devem correlacionar timestamps de atividades suspeitas com logs de NAT para identificar o dispositivo real.

Preservação de Evidências: Logs de NAT são essenciais e devem ser preservados rapidamente, pois podem ser sobrescritos.

Múltiplas Camadas: Investigações podem enfrentar múltiplos NATs em série (ISP → Corporativo → Departamental).

Estratégias Investigativas:

Análise de Padrões: Identificação de padrões únicos de tráfego que possam identificar dispositivos específicos mesmo através de NAT.

Correlação Multi-fonte: Combinação de logs de diferentes fontes (firewall, proxy, DNS) para construir perfil completo.

Análise Temporal Detalhada: Uso de timestamps precisos para correlacionar atividades com mapeamentos NAT específicos.

Metadata Analysis: Análise de metadados de aplicações que podem identificar dispositivos específicos.

Casos Práticos:

Crimes Cibernéticos: Rastreamento de origem de ataques através de múltiplas camadas de NAT.

Investigações Corporativas: Identificação de funcionários específicos em atividades suspeitas.

Casos de Ameaças: Correlação de comunicações ameaçadoras com dispositivos específicos.

11. Aspectos de Segurança e Privacidade

O NAT tem implicações importantes para segurança e privacidade:

Benefícios de Segurança:

Ocultação de Topologia: Estrutura da rede interna não é visível externamente.

Proteção Implícita: Dispositivos internos não são diretamente acessíveis da internet.

Ponto de Controle: NAT atua como choke point para monitoramento e controle.

Redução de Superfície de Ataque: Menor exposição de serviços internos.

Limitações de Segurança:

Falsa Sensação de Segurança: NAT não é firewall e não deve ser tratado como única proteção.

Vulnerabilidades de Implementação: Bugs em implementações NAT podem ser explorados.

Ataques de Estado: Exploitation de tabelas de estado NAT podem causar DoS.

Bypass Techniques: Técnicas como NAT traversal podem contornar proteções.

Implicações de Privacidade:

Anonimização Parcial: NAT oferece algum nível de anonimização mas não é absoluto.

Logging Requirements: Legislações podem exigir logs detalhados que comprometem privacidade.

Correlação Avançada: Técnicas sofisticadas podem ainda identificar usuários específicos.

Data Retention: Logs podem ser retidos por períodos extensos.

Resumo

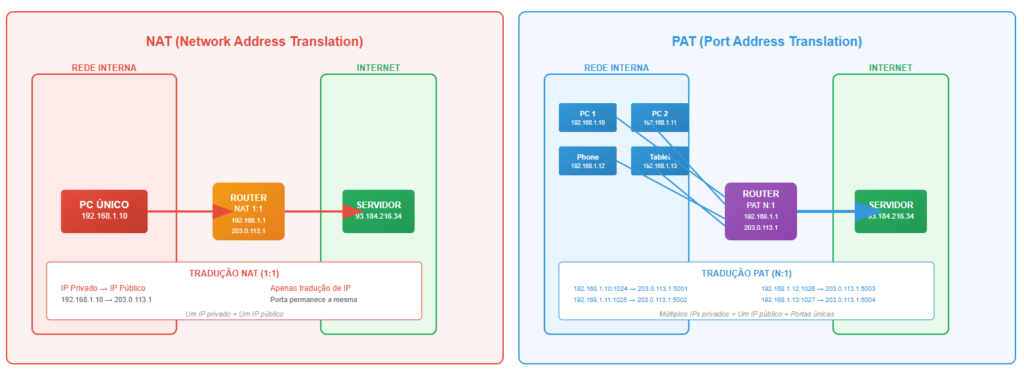

| Aspecto | NAT (Network Address Translation) | PAT (Port Address Translation) |

|---|---|---|

| Definição | Traduz apenas endereços IP de privados para públicos | Traduz IP + Porta, permitindo múltiplas conexões |

| Relação | 1:1 – Um IP privado para um IP público | N:1 – Múltiplos IPs privados para um IP público |

| Uso de Portas | Porta permanece a mesma | Modifica as portas para identificação única |

| Dispositivos Simultâneos | Limitado – Apenas um dispositivo por IP público | Ilimitado – Múltiplos dispositivos compartilhando um IP |

| Economia de IPs | Baixa – Precisa de vários IPs públicos | Alta – Um IP público serve toda a rede |

| Complexidade | Simples – Apenas tradução de IP | Complexa – Gerencia tabela IP:Porta |

| Uso Comum | Servidores com IP público dedicado | Redes domésticas e empresariais com múltiplos dispositivos |

| Exemplo Prático | 192.168.1.10 → 203.0.113.1 (porta 80 permanece 80) |

192.168.1.10:1024 → 203.0.113.1:5001 192.168.1.11:1025 → 203.0.113.1:5002 |

| Vantagem Principal | Simplicidade e mapeamento direto | Eficiência máxima de IPs públicos |

| Desvantagem | Desperdício de IPs públicos | Conflitos potenciais de porta |

Conclusão

Espero que tenham gostado do conteúdo e que este material seja útil em sua jornada rumo à aprovação no concurso da Polícia Federal.

Continue estudando com dedicação – sua aprovação está mais próxima do que você imagina!

Sucesso nos estudos!

Quer saber tudo sobre concursos previstos?

Confira nossos artigos!

Concursos abertos

Concursos 2025

Fonte: Estratégia Concursos